Explorar el Código

Reviewed-on: https://gitea.shuishan.net.cn/xslu_dase_ecnu_edu_cn/DaSE-Cloud/pulls/1pull/5/head

Se han modificado 8 ficheros con 58 adiciones y 0 borrados

BIN

img/delete.png

Ver fichero

BIN

img/deleted.jpg

Ver fichero

BIN

img/grep.jpg

Ver fichero

BIN

img/key.jpg

Ver fichero

BIN

img/kill.jpg

Ver fichero

BIN

img/query.jpg

Ver fichero

BIN

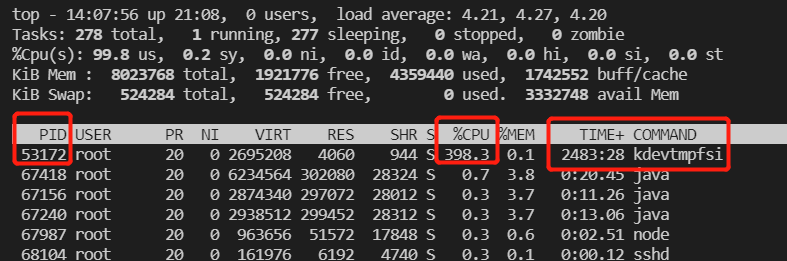

img/top.jpg

Ver fichero

+ 58

- 0

user_manual.md

Ver fichero

Cargando…